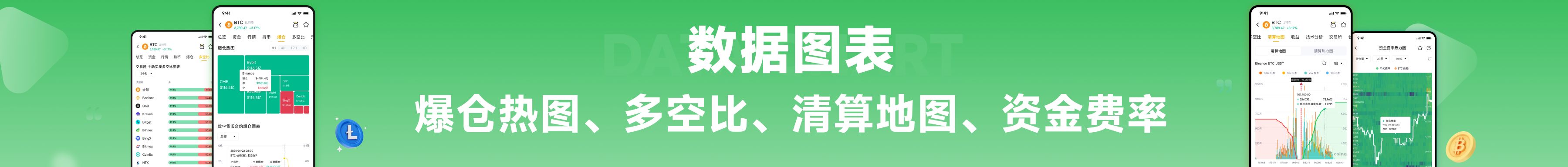

“加密劫持”是一种利用受害者电脑挖掘加密货币的黑客程序,它近期才出现,并且杀伤力不容忽视。黑客利用它攻击了数百个流行网站以挖掘门罗币。

一种复杂的犯罪方式

仅在2018年,就有成千上万的用户成为“加密劫持”的受害者。令人惊讶的是,由于黑客的手段相当之复杂,比如通过主流网站的山寨克隆版来诱骗用户和劫持计算设备。

5月5日,网络安全研究机构Bad Packets Report研究员Troy Mursch发现,有超过300个网站遭受黑客攻击,被安装恶意脚本Coinhive,以利用旧版本内容管理系统中的漏洞来挖掘门罗币。

遭受攻击的网站多属于政府机构或者高校,包括墨西哥奇瓦瓦州政府网站和圣地亚哥动物园网站。之后相关部门开始展开网络安全行动。

Bad Packets Report:恶意脚本Coinhive在圣地亚哥动物园网站上被发现。

Troy Mursch在被入侵网站的脚本语言JavaScript库中发现了类似的代码。该代码包含在“/misc/jquery.once.js?v=1.2”中,显示了攻击者恶意脚本Coinhive的域名,就是在这儿Troy Mursch发现了当前流行挖掘软件更改后的版本。

后来,通过反查IP-checker网站 WhoIs上可疑的域名地址,Mursch找到了与黑客相关的电子邮件地址。

Bad Packets Report:通过查看securitytrails上的历史DNS劫持记录,我们发现网站http://vuuwd.com最近参与了门罗币的挖掘活动。因此,在当前的“加密劫持”事件中恶意脚本Coinhive有被继续利用的趋势。

被入侵的网站包括俄亥俄州的马里恩市、阿勒颇大学和墨西哥国家劳工关系委员会。

通过JavaScript插入恶意脚本Coinhive

Troy Mursch认为,“加密劫持”发生的根本原因是,基于脚本语言JavaScript的应用程序容易遭受恶意脚本Coinhive的入侵。

Troy Mursch说道:

Coinhive和其他“加密劫持”恶意软件是通过JavaScript完成网站攻击的。每一个现代化设备和浏览器都可以运行JavaScript,因此,每个人都可以挖掘加密货币。不过这也是容易感染Coinhive的弱点。在这种特殊情况下,Drupal用户需要尽快更新。

“加密劫持”事件数量与数字货币价值一同增长

近日软件供应商Shasta QA称数字货币价值的增长正伴随着“加密劫持”事件的增加。Shasta QA在新闻稿中指出,加密货币价格在过去几年中尤其是过去几个月迅速增长。这促使加密矿工采取隐蔽手段开采加密货币。根据Shasta的说法,2017年年底,随着加密货币挖掘脚本的普及,利用用户CPU和网络浏览器来挖掘数字货币的“加密劫持”事件也随之增加。

如何检测恶意脚本

根据Shasta QA的说法,对感染恶意JavaScript的网站进行检测比大家想象中容易得多。如Firefox和Chrome扩展程序之类的一些网络浏览器,可以通过使用AdGuard或No Coin等附件来检测和阻止这些类型的“加密劫持”脚本。

iOS版下载

iOS版下载

安卓版下载

安卓版下载

App Store

App Store

Android

Android